本帖最后由 abccba94 于 2017-3-15 22:23 编辑

纯技术贴,小白慎入,给有志研究破解的人员参考。

破解后的应用就是可以通过K2的配置恢复来刷入breed或执行任何命令,使用说明请参考【此贴】刷breed的“终极大法”。

原贴地址: http://blog.iytc.net/wordpress/?p=1869 原创作品,转载请注明出处,谢谢!

斐讯K2在V22.4.5.39版本后对配置文件使用了WAN口MAC地址作为加密条件

具体的加解密程序为/usr/bin/encryconfig 调用参数(k2为原始配置,k2.dat为加密配置): encryconfig encrypt /tmp/k2 /tmp/k2.dat encryconfig decrypt /tmp/k2.dat /tmp/k2

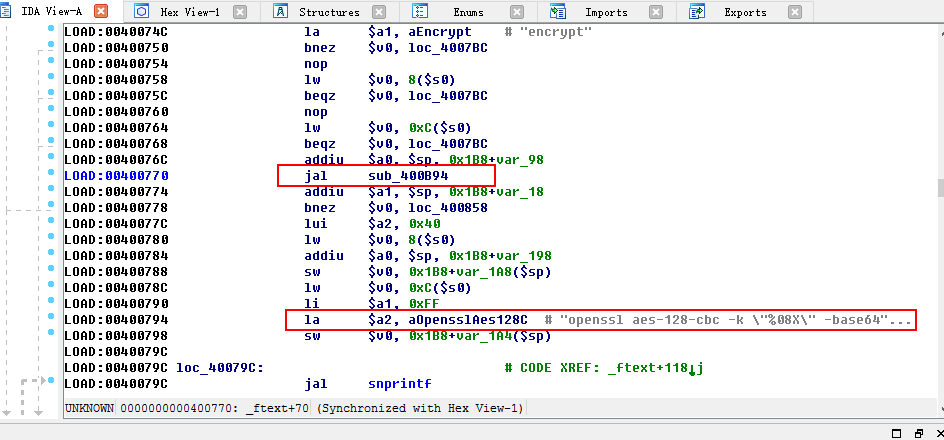

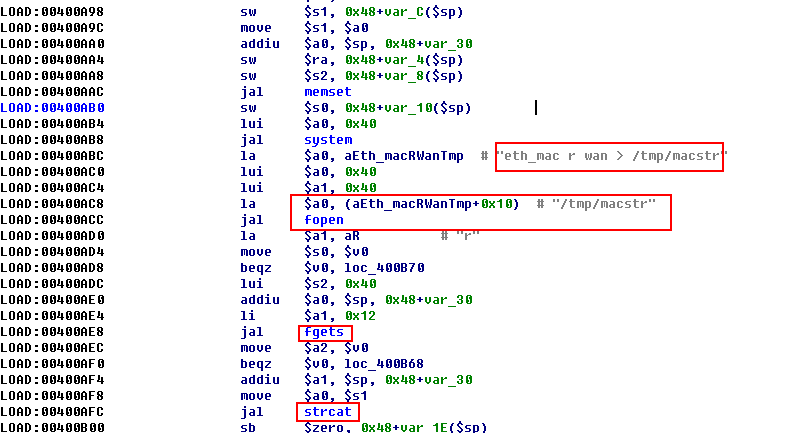

程序中有读取硬件WAN口的MAC地址操作:

eth_mac r wan > /tmp/macstr 加密语句:

openssl aes-128-cbc -k "%08X" -base64 -in %s -out %s 第一个%s为输入的原始配置文件,配置文件格式为:文件头+配置压缩文件(tar.gz格式)

文件头包含信息(163版本为例):

product=K2

hw_ver=A2

fw_ver=22.5.9.163

再加“0A”填充字符 第二个%s为输出的加密配置文件 关键是加密字符串"%08X",这个8字节字符是如何产生的? 用IDA加载encryconfig文件进行分析:

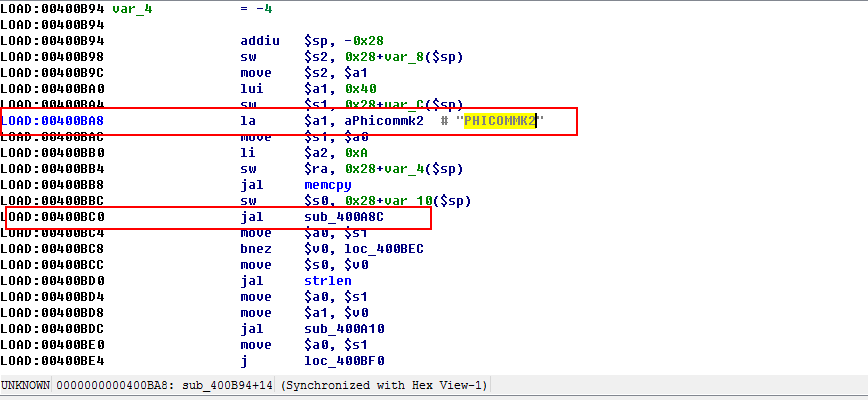

可以看到在处理加密前调用了400b94函数,在400b94函数中加载了一个字符串“PHICOMMK2”,并调用400a8c函数:

在400a8c函数中就是读取硬件WAN口MAC地址,并且调用了strcat函数,可能是和PHICOMMK2进行拼接:

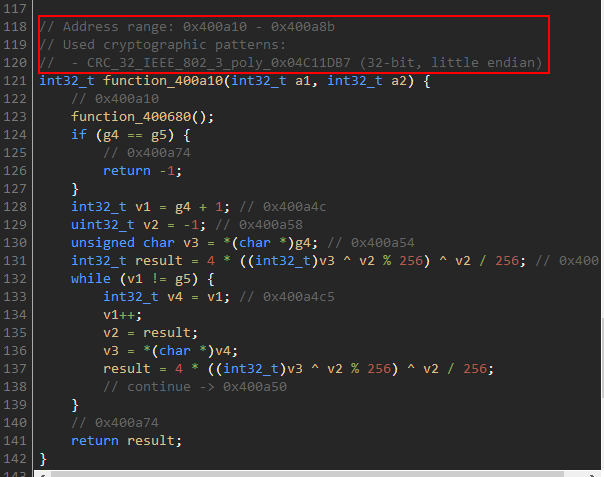

400a8c函数处理完后,回到400b94函数,会接着调用400a10函数,400a10函数是什么呢?

我们用在线反编译的工具来分析,会发现它是一个CRC32函数: 在线反编译工具: https://retdec.com/decompilation/ 反编译后的结果:

好了,我们来整理一下,8字节的加密字符是这样来的: 1、调用系统命令读取硬件WAN口MAC地址 2、用MAC地址和"PHICOMMK2"字符进行拼接 3、对拼接字符进行CRC32处理

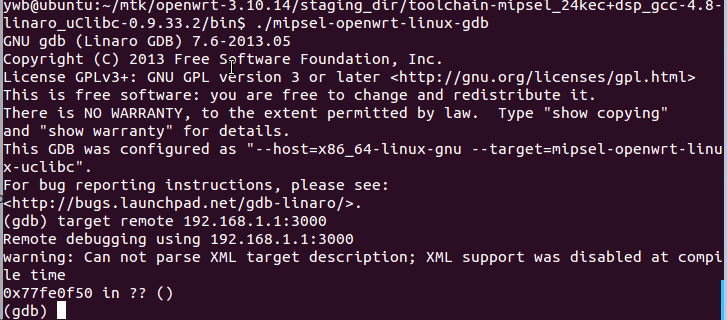

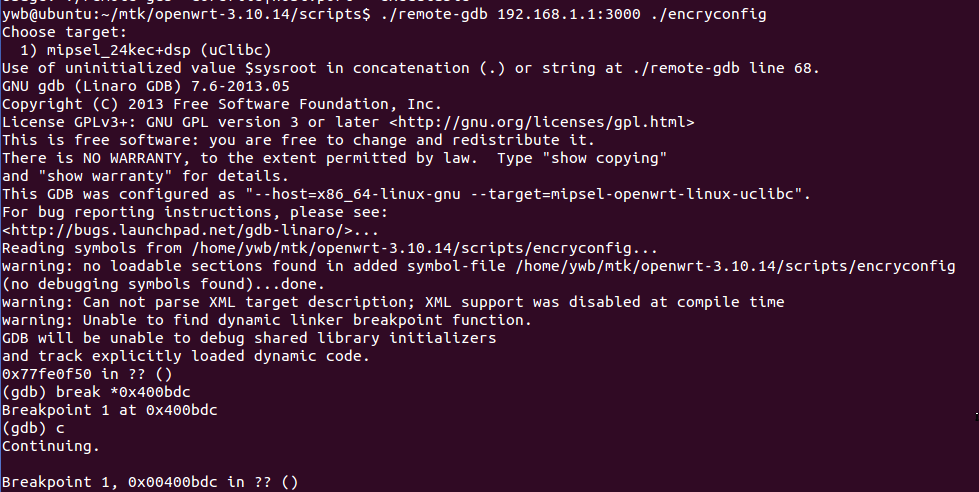

上面是代码的静态分析,下面我们用动态调试的手段来进行分析: 在K2上启动GDB远程调试,先要安装gdb-server # opkg update # opkg install gdbserver 在K2上启动gdb-server # gdbserver 127.0.0.1:3000 /usr/bin/encryconfig 然后在ubuntu的~/mtk/openwrt-3.10.14/staging_dir/toolchain-mipsel_24kec+dsp_gcc-4.8-linaro_uClibc-0.9.33.2/bin目录找到mipsel-openwrt-linux-gdb程序,启动并连接K2:

快捷命令: ~/mtk/openwrt-3.10.14/scripts/remote-gdb 192.168.1.1:3000 如果调试时出现“"Remote 'g' packet reply is too long:” 错误,请拷贝下面文件到~/mtk/openwrt-3.10.14/toolchain/gdb/patches目录: 700-fix-remote-g-packet-reply-too-long 并重新编译gdb: make toolchain/gdb/{clean,compile,install} V=s

gdb常用命令: b 设置断点 i b 查看断点 c 执行 n 单步执行(ni进入函数) i r 查看寄存器 x 显示内存

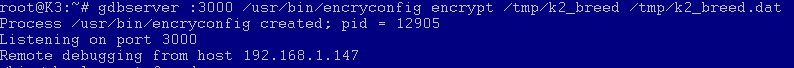

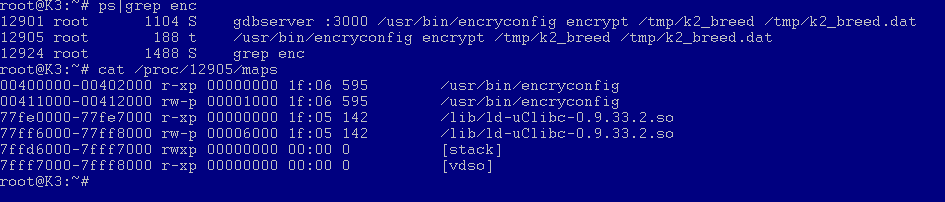

我们来正式启动调试: K2上启动gdbserver:

在K2上可查看调试程序的内存运行位置,用cat /proc/PID/maps :

Ubuntu上启动远程调试:

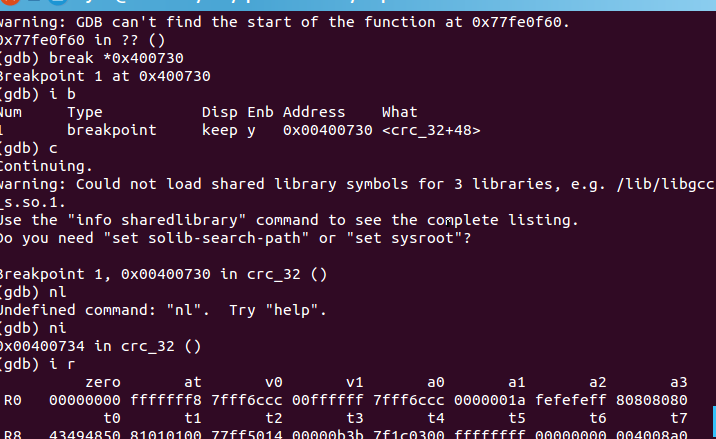

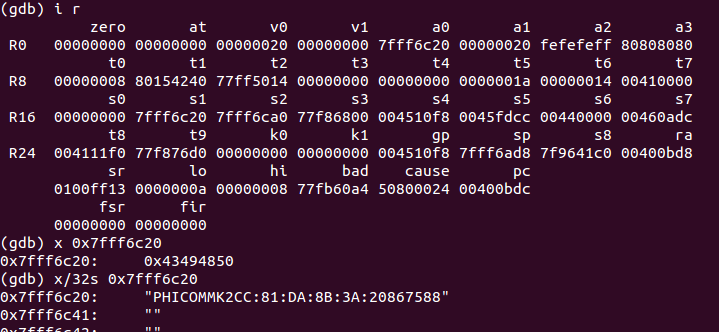

我们读汇编代码可以知道,CRC32的传人参数有两个,一个是拼接的字符串,一个是字符串长度,我们在CRC32的函数参数入口设置一个断点(上图break *0x400bdc),输入c命令执行,在断点处停止了。第一个参数存在A0寄存器,我们看看A0寄存器的地址,然后将地址的内容显示出来:

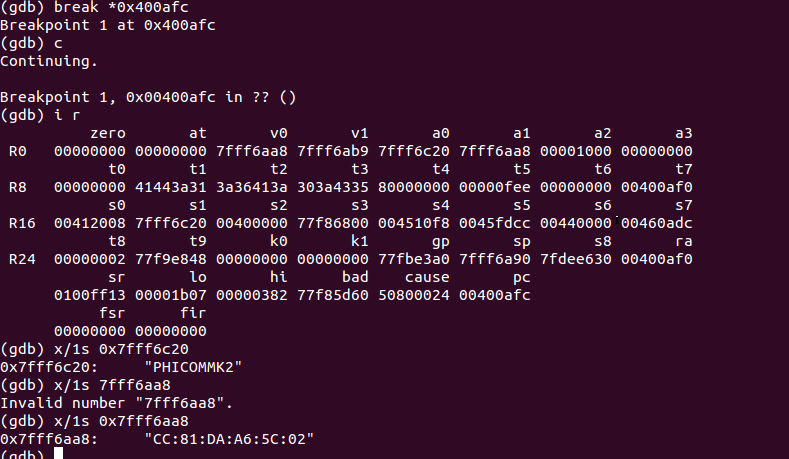

看到没有,拼接的字符串显示出来了!拼接规则PHICOMMK2+WAN MAC+867588,那这个“867588”是怎么来的呢?我们倒回去跟踪一下拼接函数 重新运行程序,这次换一个WAN MAC,并把断点设置在strcat函数上,可以看出拼接的时候是正常的:

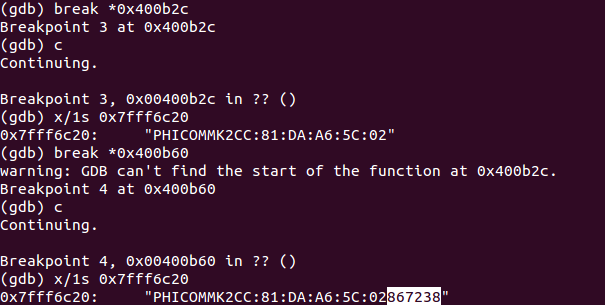

再往下跟踪,连续设置断点并显示拼接字符串(x/1s 0x7fff6c20内存):

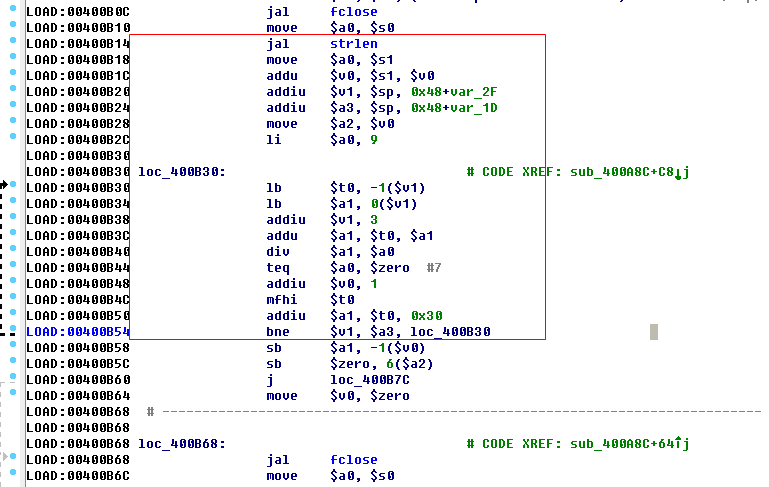

可以发现,当MAC改变,后面的6位拼接字符也改变,并且此拼接字符由如下汇编语句完成:

经过分析,此段代码的含义是对MAC地址进行运算,具体规则: 1、MAC地址分为6段,如CC 81 DA A6 5C 02 2、每一段的(第一个字符+第二个字符)%9,取的余数作为拼接字符,6段共6个字符,这就上面6个拼接字符的由来

破解过程完成!

我们重新来梳理一下加密过程: 1、调用系统命令读取硬件WAN口MAC地址 2、对字符进行拼接:"PHICOMMK2"+MAC地址+6个MAC地址生成的字符 3、对拼接字符进行CRC32处理,输出32位数据(8个字符) 4、用这个8字符调用如下函数对配置文件进行加密 openssl aes-128-cbc -k "%08X" -base64 -in %s -out %s

|